Kandungan

- Mengapa Menetapkan Sistem Pengesanan Pencerobohan?

- Memasang Pakej Snort

- Memperolehi Kod Oinkmaster

- Ikuti langkah di bawah untuk mendapatkan kod Oinkmaster anda:

- Memasukkan Kod Oinkmaster di Snort

- Mengemas kini Peraturan secara manual

- Menambah Antara Muka

- Mengkonfigurasi Antara Muka

- Memilih Kategori Peraturan

- Apakah Tujuan Kategori Peraturan?

- Bagaimana Saya Mendapatkan Maklumat Lebih Lanjut Mengenai Kategori Peraturan?

- Kategori Peraturan Snort Popular

- Prapproses dan Tetapan Aliran

- Memulakan Antara Muka

- Sekiranya Snort Gagal Memulakan

- Memeriksa Makluman

Sam bekerja sebagai penganalisis rangkaian untuk sebuah firma perdagangan algoritma. Dia memperoleh ijazah sarjana muda dalam teknologi maklumat dari UMKC.

Mengapa Menetapkan Sistem Pengesanan Pencerobohan?

Peretas, virus, dan ancaman lain terus menerus menyelidiki rangkaian anda, mencari jalan masuk. Hanya memerlukan satu mesin yang diretas sehingga seluruh rangkaian dapat dikompromikan. Atas sebab-sebab ini, saya cadangkan untuk menyediakan sistem pengesanan pencerobohan supaya anda dapat memastikan sistem anda selamat dan memantau pelbagai ancaman di Internet.

Snort adalah IDS sumber terbuka yang dapat dipasang dengan mudah pada firewall pfSense untuk melindungi rangkaian rumah atau korporat dari penceroboh. Snort juga dapat dikonfigurasi untuk berfungsi sebagai sistem pencegahan pencerobohan (IPS), menjadikannya sangat fleksibel.

Dalam artikel ini, saya akan memandu anda melalui proses memasang dan mengkonfigurasi Snort pada pfSense 2.0 sehingga anda dapat mula menganalisis lalu lintas dalam masa nyata.

Memasang Pakej Snort

Untuk memulakan Snort, anda perlu memasang pakej menggunakan pfSense package manager. Pengurus pakej terletak di menu sistem GUI web pfSense.

Cari Snort dari senarai pakej dan kemudian klik simbol tambah di sebelah kanan untuk memulakan pemasangan.

Adalah normal untuk mendengkur mengambil beberapa minit untuk dipasang, ia mempunyai beberapa kebergantungan yang mesti dimuat dan dipasang oleh pfSense terlebih dahulu.

Setelah pemasangan selesai Snort akan muncul di menu perkhidmatan.

Snort boleh dipasang menggunakan pengurus pfSense.

Memperolehi Kod Oinkmaster

Agar Snort berguna, ia perlu dikemas kini dengan set peraturan terkini. Pakej Snort secara automatik dapat mengemas kini peraturan ini untuk anda, tetapi pertama anda mesti mendapatkan kod Oinkmaster.

Terdapat dua set peraturan Snort yang berbeza:

- Kumpulan pelepasan pelanggan adalah sekumpulan peraturan terkini yang tersedia. Akses masa nyata ke peraturan ini memerlukan langganan tahunan berbayar.

- Versi peraturan lain adalah pelepasan pengguna berdaftar yang sepenuhnya percuma untuk sesiapa sahaja yang mendaftar di laman Snort.org.

Perbezaan utama antara dua set peraturan adalah bahawa peraturan dalam siaran pengguna terdaftar adalah 30 hari di belakang peraturan langganan. Sekiranya anda mahukan perlindungan terkini, anda harus mendapatkan langganan.

Ikuti langkah di bawah untuk mendapatkan kod Oinkmaster anda:

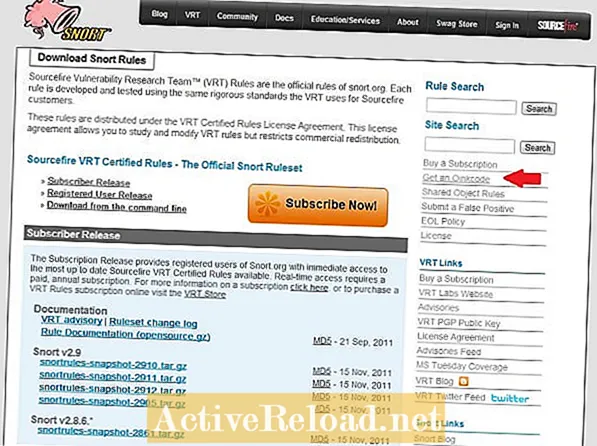

- Lawati halaman web peraturan Snort untuk memuat turun versi yang anda perlukan.

- Klik pada 'Daftar untuk Akaun' dan buat akaun Snort.

- Setelah anda mengesahkan akaun anda, log masuk di Snort.org.

- Klik pada 'Akaun Saya' pada bar pautan atas.

- Klik pada tab 'Langganan dan Kod Oink'.

- Klik pada pautan Oinkcodes dan kemudian klik 'Hasilkan kod'.

Kod tersebut akan tetap disimpan di dalam akaun anda sehingga anda dapat memperolehnya nanti jika diperlukan. Kod ini perlu dimasukkan ke dalam pengaturan Snort di pfSense.

Kod Oinkmaster diperlukan untuk memuat turun peraturan dari Snort.org.

Memasukkan Kod Oinkmaster di Snort

Setelah mendapatkan Oinkcode, ia mesti dimasukkan dalam tetapan pakej Snort. Halaman tetapan Snort akan muncul di menu perkhidmatan antara muka web. Sekiranya tidak kelihatan, pastikan pakej dipasang dan pasang semula pakej tersebut jika diperlukan.

Kod Oink mesti dimasukkan di halaman tetapan global tetapan Snort. Saya juga ingin mencentang kotak untuk mengaktifkan peraturan Ancaman Muncul juga. Peraturan ET dipelihara oleh komuniti sumber terbuka dan dapat memberikan beberapa peraturan tambahan yang mungkin tidak dijumpai dalam set Snort.

Kemas kini automatik

Secara lalai, pakej Snort tidak akan mengemas kini peraturan secara automatik. Selang kemas kini yang disyorkan adalah 12 jam sekali, tetapi anda boleh mengubahnya agar sesuai dengan persekitaran anda.

Jangan lupa untuk mengklik butang 'save' setelah anda selesai membuat perubahan.

Mengemas kini Peraturan secara manual

Snort tidak hadir dengan peraturan apa pun, jadi anda mesti memperbaruinya secara manual pada kali pertama. Untuk menjalankan kemas kini manual, klik pada tab kemas kini dan kemudian klik butang peraturan kemas kini.

Pakej ini akan memuat turun set peraturan terkini dari Snort.org dan juga Muncul Ancaman jika anda memilihnya.

Setelah kemas kini selesai, peraturan akan diekstrak dan kemudian siap digunakan.

Peraturan mesti dimuat turun secara manual pada kali pertama Snort disiapkan.

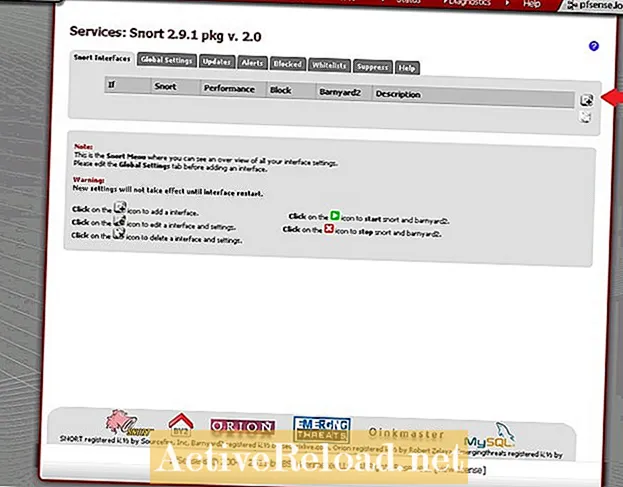

Menambah Antara Muka

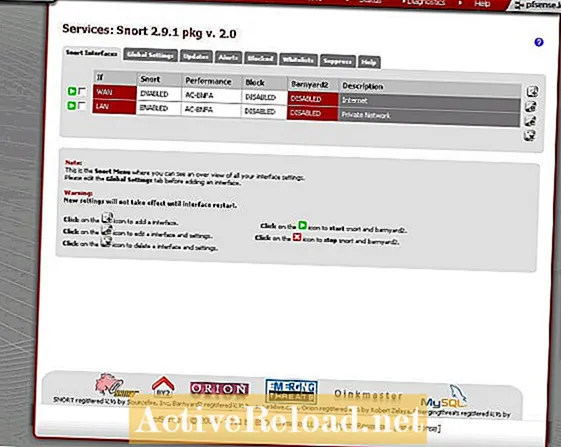

Sebelum Snort mula berfungsi sebagai sistem pengesanan pencerobohan, anda mesti menetapkan antara muka untuk memonitornya. Konfigurasi khas adalah untuk Snort memantau sebarang antara muka WAN. Konfigurasi yang paling biasa adalah Snort memantau antara muka WAN dan LAN.

Memantau antara muka LAN dapat memberikan beberapa penglihatan terhadap serangan yang terjadi dari dalam rangkaian anda. Tidak jarang PC di rangkaian LAN terinfeksi malware dan mula melancarkan serangan ke atas sistem di dalam dan di luar rangkaian.

Untuk menambahkan antara muka, klik simbol tambah yang terdapat di tab antara muka Snort.

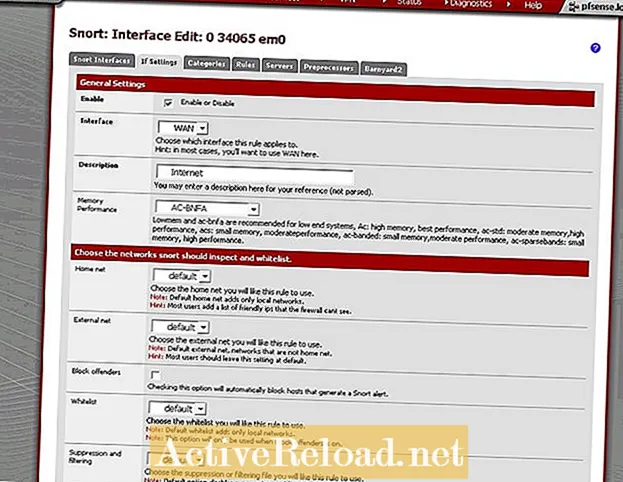

Mengkonfigurasi Antara Muka

Setelah mengklik butang tambah antara muka, anda akan melihat halaman tetapan antara muka.Halaman tetapan mengandungi banyak pilihan, tetapi hanya ada beberapa yang benar-benar perlu anda bimbangkan agar semuanya berjalan lancar.

- Pertama, tandakan kotak aktif di bahagian atas halaman.

- Seterusnya, pilih antara muka yang ingin anda konfigurasikan (dalam contoh ini saya mengkonfigurasi WAN terlebih dahulu).

- Tetapkan prestasi memori ke AC-BNFA.

- Tandakan kotak "Log Alerts to snort unified2 file" supaya barnyard2 akan berfungsi.

- Klik simpan.

Sekiranya anda menjalankan a penghala multi-wan, anda boleh terus maju dan mengkonfigurasi antara muka WAN lain pada sistem anda. Saya juga mengesyorkan menambah antara muka LAN.

Sebelum anda memulakan antara muka, ada beberapa tetapan yang perlu dikonfigurasi untuk setiap antara muka. Untuk mengkonfigurasi tetapan tambahan, kembali ke tab antara muka Snort dan klik simbol 'E' di sebelah kanan halaman di sebelah antara muka. Ini akan membawa anda kembali ke halaman konfigurasi untuk antara muka tertentu. Untuk memilih kategori peraturan yang harus diaktifkan untuk antara muka, klik pada tab kategori. Semua peraturan pengesanan dibahagikan kepada beberapa kategori. Kategori yang mengandungi peraturan dari Muncul Ancaman akan dimulai dengan 'muncul,' dan peraturan dari Snort.org dimulai dengan 'snort.' Setelah memilih kategori, klik butang simpan di bahagian bawah halaman. Dengan membahagikan peraturan ke dalam kategori, anda hanya boleh mengaktifkan kategori tertentu yang anda minati. Saya cadangkan untuk mengaktifkan beberapa kategori yang lebih umum. Sekiranya anda menjalankan perkhidmatan tertentu di rangkaian anda seperti pelayan web atau pangkalan data, maka anda juga harus mengaktifkan kategori yang berkaitan dengannya. Penting untuk diingat bahawa Snort akan memerlukan lebih banyak sumber sistem setiap kali kategori tambahan dihidupkan. Ini juga dapat meningkatkan jumlah positif palsu. Secara umum, sebaiknya hidupkan kumpulan yang anda perlukan sahaja, tetapi jangan ragu untuk bereksperimen dengan kategori dan melihat yang terbaik.Memilih Kategori Peraturan

Apakah Tujuan Kategori Peraturan?

Bagaimana Saya Mendapatkan Maklumat Lebih Lanjut Mengenai Kategori Peraturan?

Sekiranya anda ingin mengetahui peraturan apa yang ada dalam kategori dan mengetahui lebih lanjut mengenai apa yang mereka lakukan, maka anda boleh mengklik kategori tersebut. Ini akan menghubungkan anda terus ke senarai semua peraturan dalam kategori.

Kategori Peraturan Snort Popular

| Nama kategori | Penerangan |

|---|---|

snort_botnet-cnc.rules | Menyasarkan hos perintah dan kawalan botnet yang diketahui. |

snort_ddos.rules | Mengesan serangan penolakan perkhidmatan. |

snort_scan.rules | Peraturan ini mengesan imbasan port, probe Nessus, dan serangan pengumpulan maklumat lain. |

snort_virus.rules | Mengesan tandatangan trojan, virus, dan worm yang diketahui. Sangat digalakkan untuk menggunakan kategori ini. |

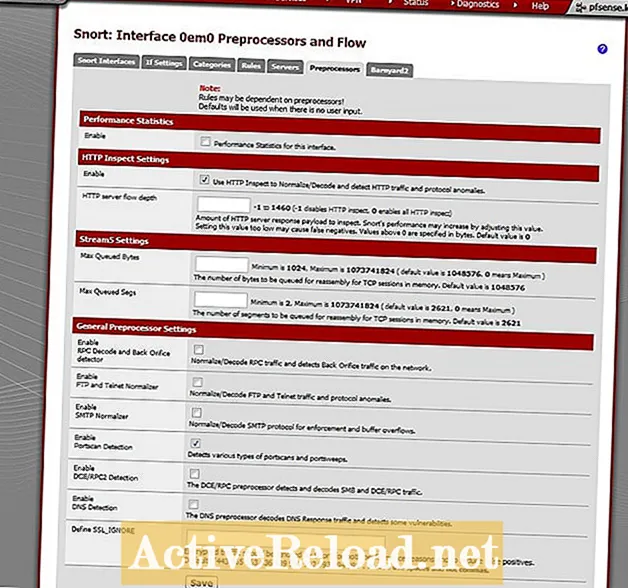

Prapproses dan Tetapan Aliran

Terdapat beberapa tetapan di halaman tetapan praprosesor yang harus diaktifkan. Sebilangan besar peraturan pengesanan memerlukan pemeriksaan HTTP diaktifkan agar mereka berfungsi.

- Di bawah tetapan pemeriksaan HTTP, aktifkan 'Gunakan Pemeriksaan HTTP untuk Menormalkan / Menyahkod'

- Di bahagian tetapan praprosesor umum, aktifkan 'Portscan Detection'

- Simpan tetapan.

Memulakan Antara Muka

Apabila antara muka baru ditambahkan ke Snort, ia tidak akan mula berjalan secara automatik. Untuk memulakan antara muka secara manual, klik pada butang permainan hijau di sebelah kiri setiap antara muka yang dikonfigurasi.

Semasa Snort berjalan, teks di belakang nama antara muka akan muncul dengan warna hijau. Untuk menghentikan Snort, klik pada butang berhenti merah yang terletak di sebelah kiri antara muka.

Terdapat beberapa masalah biasa yang dapat mengelakkan Snort bermula.

Sekiranya Snort Gagal Memulakan

Memeriksa Makluman

Setelah Snort berjaya dikonfigurasi dan dimulakan, anda harus mulai melihat amaran setelah lalu lintas yang sesuai dengan peraturan dikesan.

Sekiranya anda tidak melihat sebarang amaran, berikan sedikit masa dan kemudian periksa lagi. Mungkin memerlukan beberapa saat sebelum anda melihat sebarang amaran, bergantung pada jumlah lalu lintas dan peraturan yang diaktifkan.

Sekiranya anda ingin melihat amaran dari jarak jauh, anda boleh mengaktifkan tetapan antara muka "Kirim makluman ke log sistem utama." Makluman yang muncul dalam log sistem boleh dilihat dari jauh menggunakan Syslog.

Artikel ini tepat dan benar sepanjang pengetahuan penulis. Kandungan hanya untuk tujuan maklumat atau hiburan dan tidak menggantikan nasihat peribadi atau nasihat profesional dalam urusan perniagaan, kewangan, undang-undang, atau teknikal.